Jak działa zero trust: Dlaczego samo połączenie już nie oznacza bezpieczeństwa

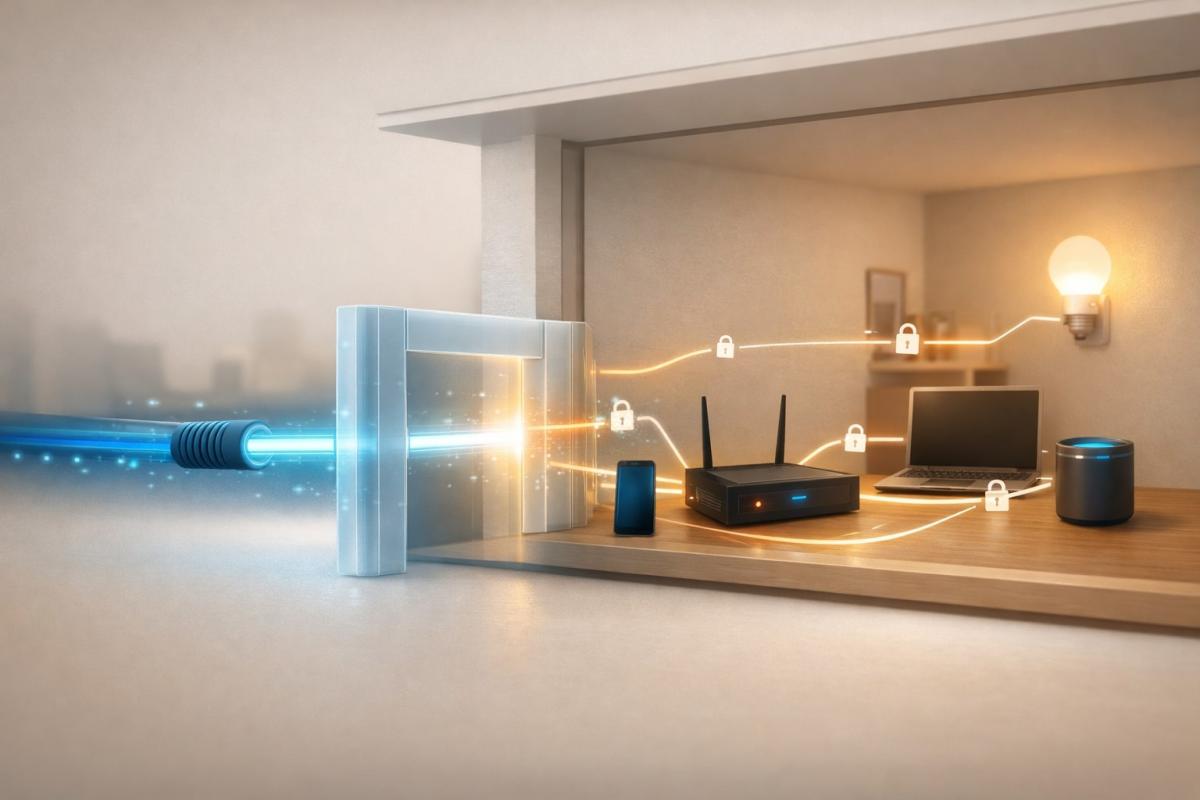

Połączenie z internetem to dzisiaj nie tylko kwestia prędkości, ale i zaufania. Sieci obsługują coraz więcej urządzeń, wrażliwych danych i usług, które komunikują się praktycznie bez przerwy. Właśnie dlatego powstaje podejście zwane zero trust, które zakłada, że nic nie jest automatycznie uznawane za bezpieczne. Artykuł wyjaśnia, dlaczego ten model powstał i jak niepostrzeżenie przenika do codziennego funkcjonowania internetu.

Pojęcie zero trust może brzmieć surowo, ale w rzeczywistości nie chodzi o brak zaufania do wszystkiego wokół. Podstawowa idea jest prosta. Zaufanie nie jest zakładane automatycznie tylko dlatego, że coś jest częścią sieci lub systemu. Każdy dostęp jest traktowany jako nowy i należy do niego podchodzić w odpowiedni sposób.

Ten punkt widzenia powstał, gdy przestało mieć sens polegać na samym połączeniu lub środowisku. Internet już dawno nie jest jednym miejscem ani jednym zamkniętym obszarem. Dostępy zmieniają się w zależności od urządzenia, usługi i sytuacji, a bezpieczeństwo musiało się do tego dostosować.

Właśnie przeciwko automatycznemu zaufaniu wyraża się model zero trust. Nie zakłada, że sieć lub połączenie same w sobie tworzą bezpieczną przestrzeń. Zaufanie nie jest tutaj stanem trwałym, ale czymś, co jest stale weryfikowane w zależności od tego, co się dzieje w danym momencie.

Samo pojęcie zaczęło być używane w środowisku firmowym, gdzie istniała potrzeba lepszego zarządzania dostępami do danych i usług. Stopniowo jednak okazało się, że to nie tylko temat dla firm, ale ogólna reakcja na to, jak działa dzisiejszy internet. Właśnie dlatego warto przyjrzeć się, dlaczego pierwotne pojęcie zaufania w sieci stało się niewystarczające.

Dlaczego stary model zaufania przestał działać?

Przez długi czas internet działał na dość prostym zasadzie. Istniała sieć i wszystko poza nią. Sieć uważana była za bezpieczną przestrzeń, a główna kontrola odbywała się w momencie połączenia. Jak tylko dostęp został udzielony, system dalej niewiele przejmował się tym, co dzieje się wewnątrz.

To podejście miało sens w czasach, gdy pracowano z jednego miejsca i ograniczonej liczby urządzeń. Większość usług była częścią jednej sieci, a granice między światem wewnętrznym a zewnętrznym były dość jasne. Gdy udało się kontrolować wejście, reszta funkcjonowania już tak mocno się nie kontrolowała.

Jednak dzisiejszy internet już nie jest tak przejrzysty. Dane przemieszczają się pomiędzy różnymi usługami, urządzeniami i miejscami. Dostęp do nich nie jest powiązany z jedną siecią ani jednym środowiskiem. W momencie, gdy ktoś dostanie się "do środka", system nie ma wielu sposobów, by rozpoznać, czy zachowuje się prawidłowo. Wtedy dopiero może zacząć się problem.

Słabość starego modelu nie leży więc w technologiach, ale w samym założeniu zaufania. Jak tylko zacznie się automatycznie ufać całej sieci, przestaje się zważać na to, kto tak naprawdę ma dostęp do danych i w jakich okolicznościach. I właśnie tutaj zaczyna być jasne, co oznacza zero trust w praktyce. Nie ufa się przestrzeni jako całości, ale ocenia się poszczególne dostępy.

Jak działa zero trust w praktyce?

W praktyce oznacza to, że dostęp do usług i danych nie jest dany raz na zawsze. Logowanie z znanego urządzenia zwykle odbywa się bez opóźnień. To samo konto, ale nowe urządzenie lub inne miejsce już mogą wywołać kolejną weryfikację. Nie jest to błąd, ale reakcja na zmianę sytuacji. To właśnie w ten sposób zwykle przejawia się, jak działa zero trust.

Podobnie działają również bardziej wrażliwe operacje. Przeczytanie treści przechodzi bez ograniczeń, ale zmiana hasła lub ustawienia konta już wymaga dodatkowego potwierdzenia. System nie decyduje na podstawie tego, kto jest połączony z siecią, ale na podstawie tego, co próbuje zrobić w danym momencie.

Kontrola nie dotyczy całej sieci ani wszystkich urządzeń jednocześnie. Odnosi się zawsze do konkretnego dostępu. Jeśli zachowanie trzyma się zwykłego wzorca, nic się nie zmienia. Jak tylko okoliczności się różnią, dostęp się zaostrza.

Dzięki temu model zero trust nie działa jak nieustanne ograniczenie. Większość czasu jest niewidoczny i ujawnia się dopiero w momencie, gdy coś odbiega od zwykłego użytkowania.

Zero trust to nie tylko dla firm, dotyczy także zwykłego internetu

Zasady, o których mowa, nie są już dziś zamknięte tylko w systemach firmowych. Zwykły użytkownik spotyka się z nimi podczas korzystania z usług, które uznaje za oczywistość. Logowanie do tego samego konta może odbyć się za każdym razem inaczej, w zależności od tego, skąd i jak do niego dostępuje.

Z punktu widzenia użytkownika przejawia się to niepozornie. Czasem trzeba potwierdzić logowanie dodatkowo, innym razem usługa reaguje ostrożniej przy zmianie zachowania. Nie jest to przypadek lub błąd systemu, ale próba nie podejmowania decyzji na podstawie jednego sygnału. Właśnie w ten sposób zasady zero trust stają się stopniowo częścią zwykłego internetu.

Ważne jest, że to podejście nie jest stosowane globalnie. Nie dotyczy całej sieci ani wszystkich urządzeń jednocześnie. Zawsze reaguje na konkretną sytuację i konkretny krok. Dzięki temu internet może pozostać użyteczny a zarazem lepiej reagować na rzeczy, które wykraczają poza normalne funkcjonowanie.

Co zero trust oznacza dla gospodarstw domowych i inteligentnych urządzeń?

W gospodarstwach domowych sieć działa dziś bardziej jak mały ekosystem niż jako jedno połączenie. Oprócz komputerów i telefonów podłączone są telewizory, głośniki, kamery, odkurzacze czy termostaty. Każde z tych urządzeń komunikuje się inaczej, z innymi usługami i w innych odstępach czasowych.

To właśnie tutaj różnica w podejściu do bezpieczeństwa staje się najbardziej widoczna. Nie wszystkie urządzenia potrzebują tych samych uprawnień i nie wszystkie działają tak samo. Podczas gdy laptop czy telefon aktywnie pracują z kontami i danymi, inne urządzenia tylko regularnie wysyłają informacje lub czekają na polecenie. Ocenianie ich w ten sam sposób nie miałoby sensu.

W praktyce oznacza to, że w przypadku sieci domowej coraz bardziej rozważa się pojedyncze role urządzeń. Co ma dostęp na zewnątrz, co tylko do wewnątrz, co może zmieniać ustawienia, a co powinno działać bardziej izolowane. To podejście zmniejsza ryzyko, że problem na jednym urządzeniu wpłynie na resztę domu. Właśnie w ten sposób zero trust stopniowo przenika do zwykłego środowiska domowego.

Z perspektywy użytkownika zazwyczaj nie przejawia się to w drastyczny sposób. Raczej zmienia się to, jak urządzenia są oddzielane i jak ze sobą komunikują. Rezultatem nie jest bardziej skomplikowana obsługa, ale sieć, która jest bardziej odporna na błędy i nieoczekiwane zachowania poszczególnych elementów.

Czy zero trust przyniesie więcej bezpieczeństwa czy więcej niewygody?

Kwestia bezpieczeństwa i wygody często jest w technologiach stawiana jeden przeciw drugiemu, jakby jedno musiało koniecznie odbierać drugiego. W przypadku zero trust ten kontrast jest jednak trochę mylący. Nie chodzi tak bardzo o to, że się coś "zaostrza", ale raczej o to, że zmieniają się nasze oczekiwania. Przyzwyczailiśmy się, że technologie mają być płynne, natychmiastowe i najlepiej niewidoczne. Gdy coś nas zakłóci, traktujemy to jako problem.

Jednak wygoda, do której się przyzwyczailiśmy, powstała w czasie, gdy internet był prostszy i wolniejszy. Dziś środowisko cyfrowe jest znacznie bliżej naszej prywatności, podejmowania decyzji i codziennych nawyków. A im bliżej jest, tym mniej sensu ma poleganie na automatyzacji. Zero trust wprowadza do tego pewien rodzaj uwagi. Przypomina, że rzeczy mają kontekst, że liczy się sytuacja i że nie wszystko musi przejść bez pytania tylko dlatego, że tak działało wczoraj.

Niewygoda pojawia się głównie w momencie, gdy oczekujemy starego świata w nowych warunkach. Jeśli jednak zaakceptujemy, że technologie nie są neutralną kulisą, ale aktywną częścią naszego życia, zacznie to podejście mieć nowy sens. Nie jako ograniczenie, ale jako forma cyfrowej dojrzałości. Podobnie jak zamykamy drzwi, mimo że mieszkamy w spokojnej dzielnicy, czy rozglądamy się, choć mamy zielone światło.

Zero trust tak ostatecznie nie sprowadza się do pytania o bezpieczeństwo versus wygodę, ale raczej do tego, jak chcemy żyć dalej z internetem. Czy jako z środowiskiem, które bierzemy jako oczywistość, czy jako z przestrzenią, gdzie ma sens czasem się zatrzymać i wiedzieć, komu i czemu dajemy dostęp.

Czym są agenci AI i jak mogą Ci pomóc już dziś?

Agenci AI nie są już tylko eksperymentem firm technologicznych. Coraz częściej pojawiają się w narzędziach, których używamy na co dzień, i potrafią samodzielnie planować, podejmować decyzje oraz wykonywać zadania. Wyjaśniamy, czym jest agent AI, czym różni się od zwykłego chatbota i gdzie naprawdę może zaoszczędzić Ci czas i energię.

Co to jest pamięć podręczna (cache) i jak ją usunąć

Pojęcie cache pojawia się w przeglądarce, ustawieniach telefonu oraz przy rozwiązywaniu problemów z witrynami, ale mało kto wie, co dokładnie oznacza. Pamięć podręczna ma za zadanie przyspieszać ładowanie danych, lecz czasami może być raczej przeszkodą. Wyjaśnijmy sobie, czym jest pamięć cache, jak działa w praktyce i kiedy warto ją usunąć.

Cyfrowy ślad węglowy: Jak internet i usługi online obciążają planetę

Codzienne aktywności online mają rzeczywisty ślad energetyczny, który szybko się kumuluje. W artykule omówimy, co oznacza cyfrowy ślad węglowy, ile energii kosztuje standardowe używanie internetu i które działania najbardziej obciążają środowisko. Szczególną uwagę poświęcimy obszarom, gdzie zużycie rośnie najszybciej i gdzie wpływu nie widać na pierwszy rzut oka.

Czy niebieskie światło to naprawdę problem? Odpowiedź nie jest tak prosta

Wokół niebieskiego światła powstało wiele uproszczeń i niepotrzebnych obaw. Najczęściej poruszanym tematem jest niebieskie światło przed snem, ale jego wpływ nie ogranicza się tylko do zasypiania. Spójrzmy na to w kontekście, oddzielmy fakty od mitów i zastanówmy się, kiedy warto się tym zająć, a kiedy jest to przesadny strach.

Co to jest ransomware i dlaczego już nie zagraża tylko dużym firmom?

Ataki ransomware należą dziś do najczęstszych zagrożeń cybernetycznych i już od dawna nie dotyczą tylko dużych firm. Wystarczy jedno nieuważne kliknięcie i możesz stracić dostęp do swoich danych. Wyjaśnimy, co to jest ransomware, jak działa i dlaczego atakujący coraz częściej skupiają się także na zwykłych użytkownikach i mniejszych firmach.

10 powodów, dla których telefon rozładowuje się szybciej, niż się spodziewasz

Zdarza się, że żywotność baterii spada szybciej, niż można by się spodziewać, nawet jeśli urządzenie nie jest szczególnie obciążane w ciągu dnia. Często nie chodzi o jeden konkretny błąd, ale o sumę drobnych wpływów, które stopniowo się akumulują. W artykule wyjaśniamy, co ma największy wpływ na wydajność baterii, kiedy dochodzi do jej rozładowania w stanie spoczynku i dlaczego może to prowadzić do sytuacji, kiedy telefon nie wytrzymuje nawet jednego dnia.